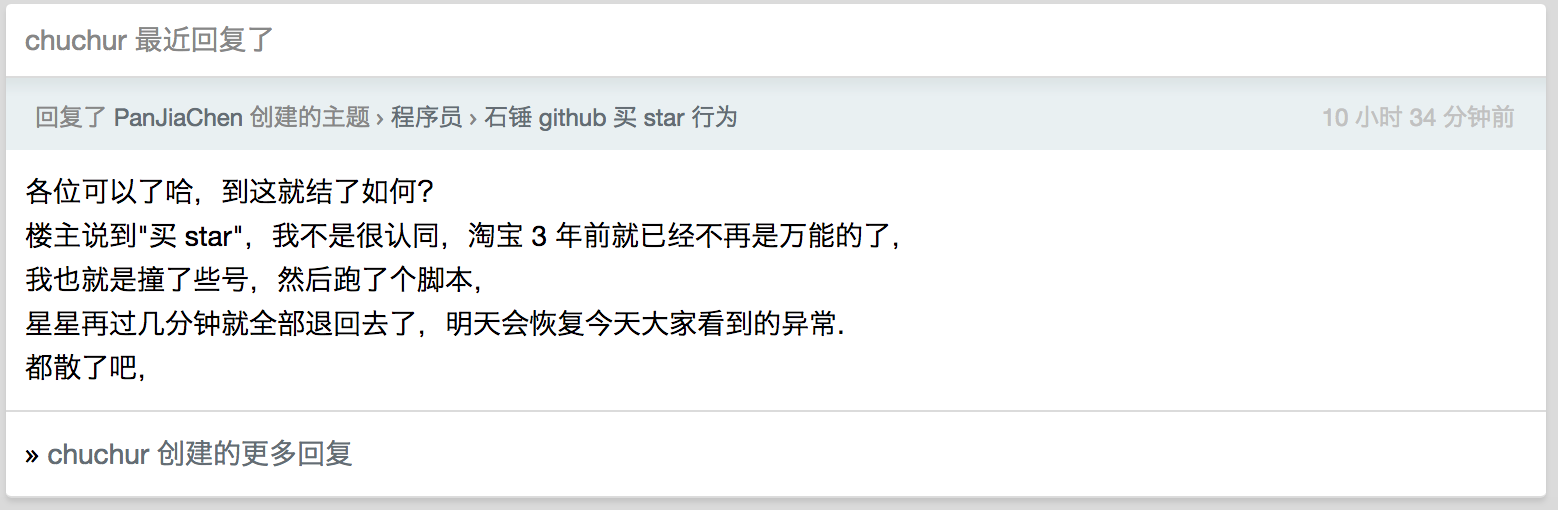

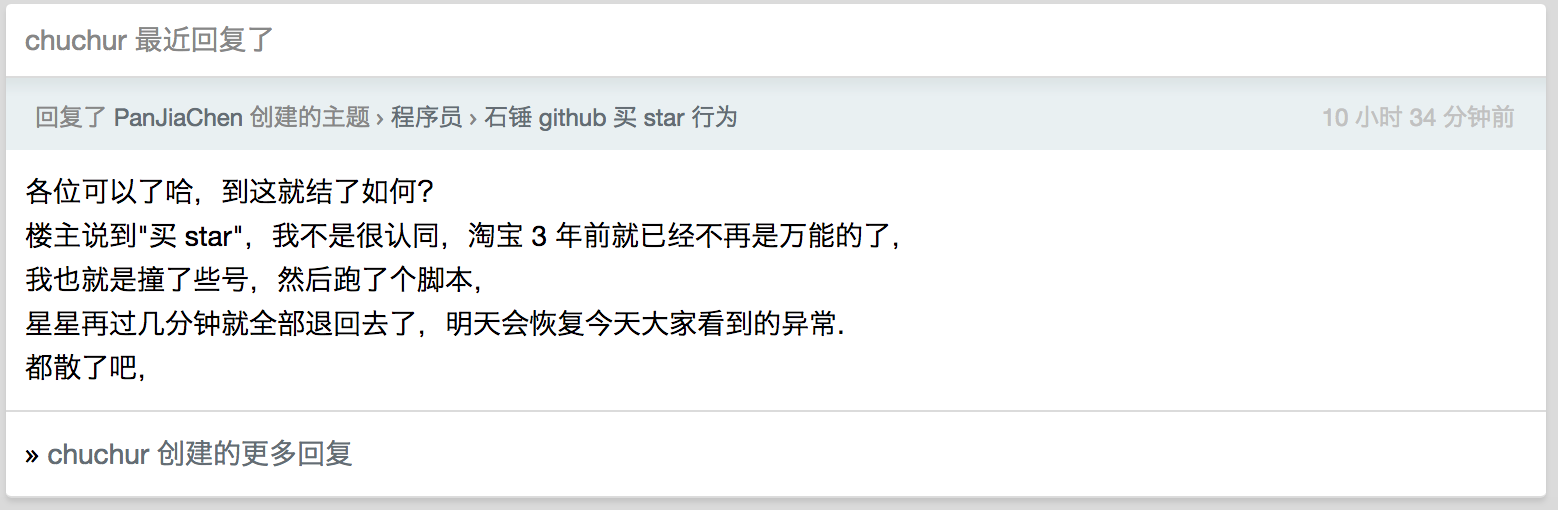

首先是 @chuchur 本人表示自己是通过撞库 Github 来拿到刷 Star 的账号的:

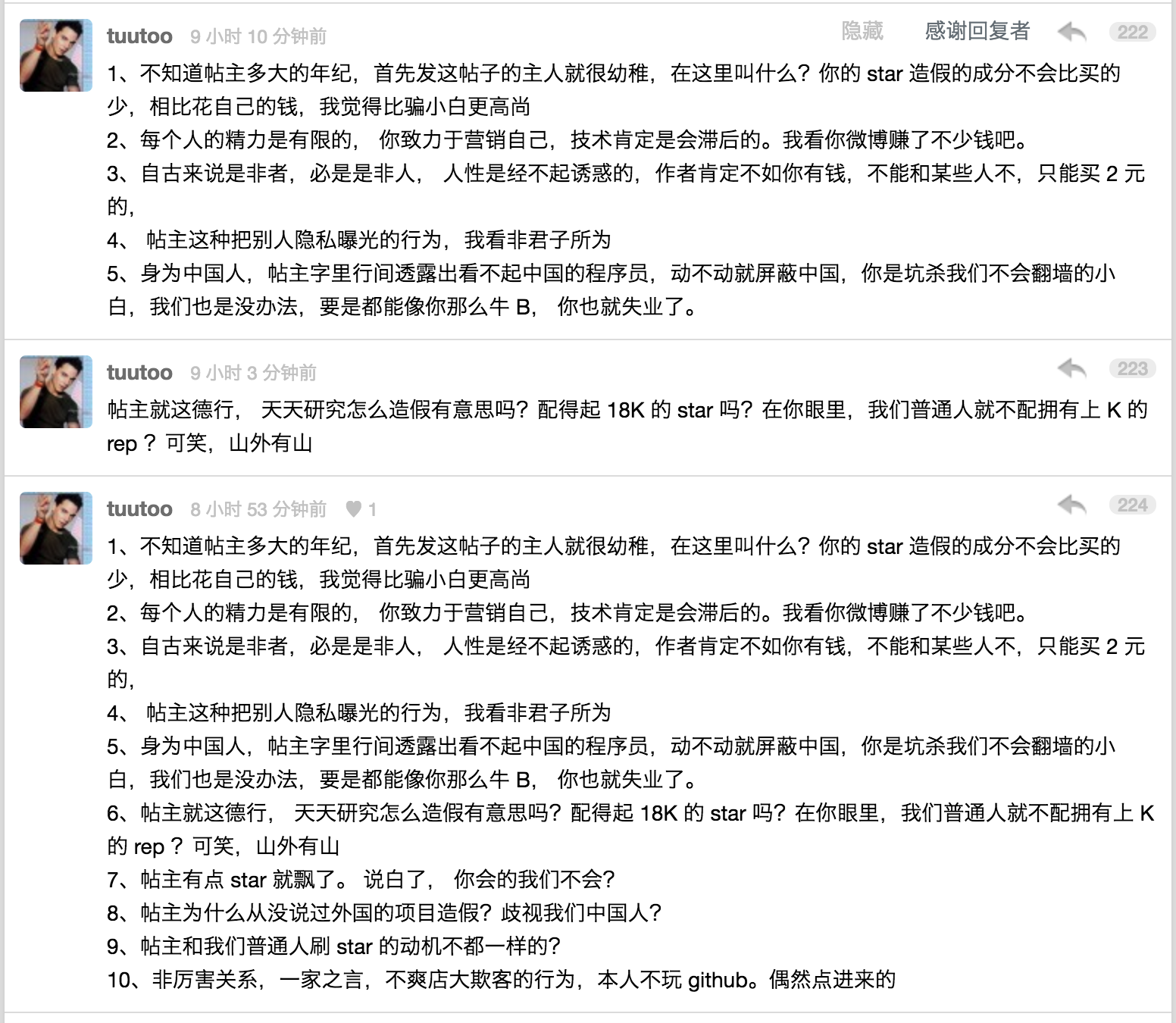

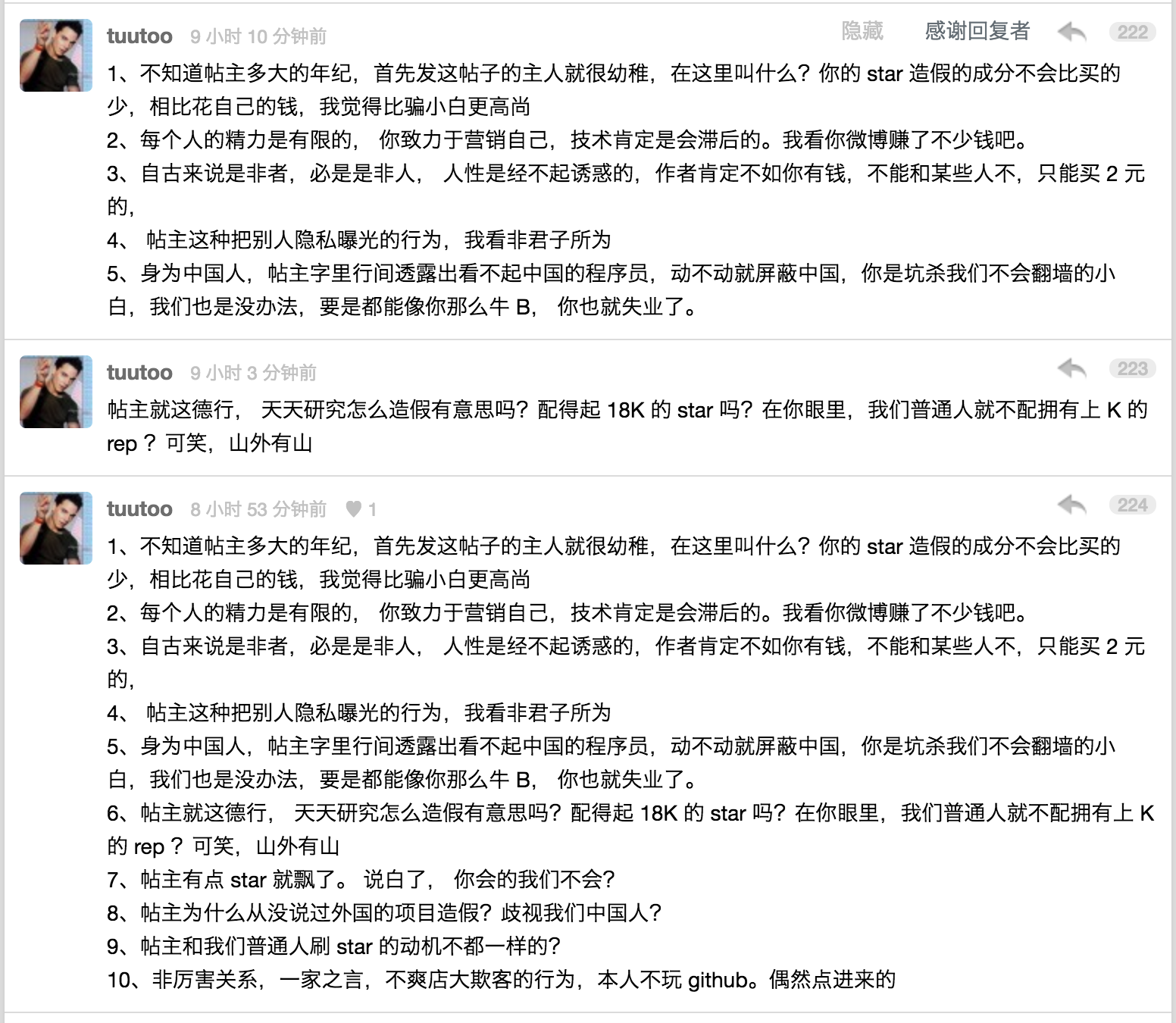

然后在 https://www.v2ex.com/t/485555?p=3 第三页突然出现大量洗地的回复,同时指责楼主。

然后在 https://www.v2ex.com/t/485555?p=3 第三页突然出现大量洗地的回复,同时指责楼主。

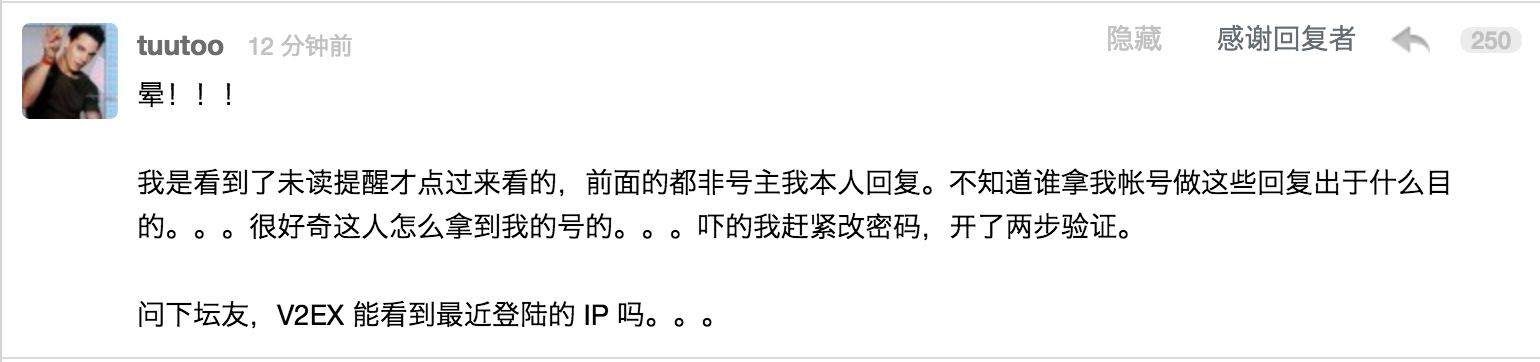

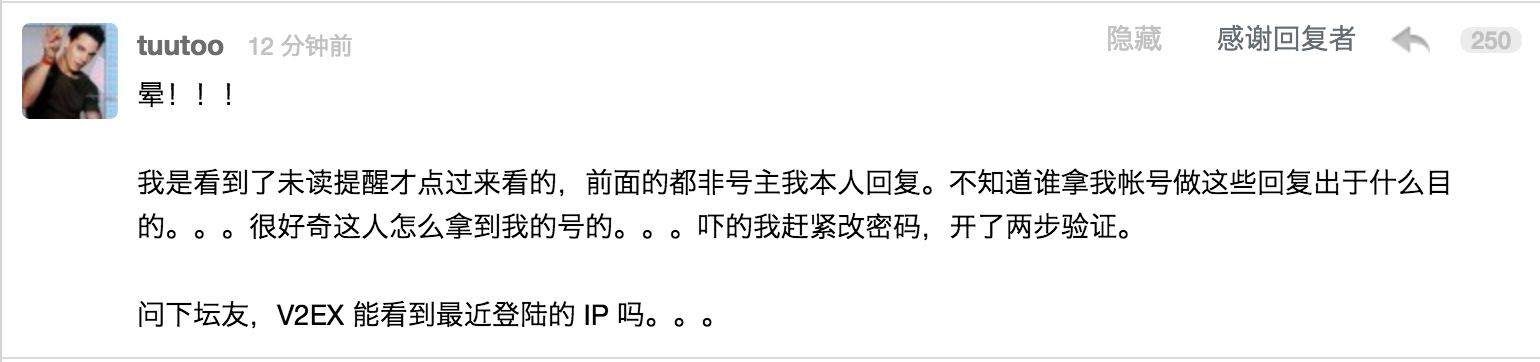

最诡异的一幕发生了,上面洗地的一个用户表示这些洗地回复并不是自己发表的。

最诡异的一幕发生了,上面洗地的一个用户表示这些洗地回复并不是自己发表的。

如果是真的通过盗号洗地,是不是可以送那个 chuchur 去局子里喝个茶了? 希望 V 站管理层能调查一下。 @livid

首先是 @chuchur 本人表示自己是通过撞库 Github 来拿到刷 Star 的账号的:

然后在 https://www.v2ex.com/t/485555?p=3 第三页突然出现大量洗地的回复,同时指责楼主。

然后在 https://www.v2ex.com/t/485555?p=3 第三页突然出现大量洗地的回复,同时指责楼主。

最诡异的一幕发生了,上面洗地的一个用户表示这些洗地回复并不是自己发表的。

最诡异的一幕发生了,上面洗地的一个用户表示这些洗地回复并不是自己发表的。

如果是真的通过盗号洗地,是不是可以送那个 chuchur 去局子里喝个茶了? 希望 V 站管理层能调查一下。 @livid

1

youngxu Sep 4, 2018 via Android

资瓷一下

|

3

orangeade Sep 4, 2018

丰富 block 列表

|

7

zylll520 Sep 4, 2018

还有这种操作...

|

8

pisser Sep 4, 2018

这个小产业都扯成这样了?油水很多吗?

|

9

Livid MOD PRO |

10

est Sep 4, 2018

你们想多了。其实本站只有我一个用户。不信我换个帐号跟你说一样的话。

|

14

feverzsj Sep 4, 2018

也有可能是多重人格

|

15

tuutoo Sep 4, 2018 via iPhone

|

16

alioth310 Sep 4, 2018

v2ex 的登录验证是存在暴力破解问题的。

当用户输入的用户名密码不匹配时,如果验证码输入正确,那么页面跳转后生成的验证码文字和之前的验证码文字是相同的,仅仅变换了字符的显示样式,因此在输入一次正确的验证码的情况下,是可以重放暴力破解的。 此外,从接口请求看,很可能 once 参数是和验证码结果是一一对应的,这块没有测试,有可能使用同一个 once 就能一直重放。 |

17

yuxuan Sep 4, 2018

|

18

icylogic Sep 4, 2018 via iPhone

全面独立密码,无所谓。。

|

19

dcatfly Sep 4, 2018

资瓷+1

|

20

inframe Sep 4, 2018 via Android

这个人真的是不要脸啊😯

|

23

dong3580 Sep 4, 2018

v 站是独立密码,不过好奇怎么拿到的。

另外 v 站 cookie 有效期好像是一个月吧,如果在其他地方不断登录, 那么之前登录的还没超过一个月的所有 cookie 都有效么? @tuutoo 你以前的密码很简单? |

25

EvilCult Sep 4, 2018

吓得我赶紧更新了密码

|

26

AllOfMe Sep 4, 2018

太无耻了这个人

|

27

laike9m Sep 4, 2018

我觉得应该把撞库的行为也向 GitHub 警告。如果说买 star 还只是道德问题,盗号就更严重了。

|

28

nfroot Sep 5, 2018

@alioth310 哈哈,前两天我也研究了一下,感觉 V2 的验证码逻辑挺有意思的(一般验证码都是只准用一次,用完就失效,但是在 V2 居然不是这么回事)

|

29

SiqingYu Sep 6, 2018

咋知道自己有没有被盗号?

|